Il Web è divenuto negli anni un luogo sempre meno libero e sempre più controllato e regolamentato. Per questa ragione, sono state sviluppate alternative sempre più efficaci per sfuggire alle maglie della censura e per mantenere intatto il proprio anonimato. In questo articolo approfondiremo TOR e VPN, due dei migliori metodi per evitare la censura e per proteggersi in rete.

Cos’è Tor?

Tor è un acronimo e sta per The Onion Router. Si tratta di un software nato nella metà degli anni 90. Il progetto aveva lo scopo di proteggere in modo efficace le comunicazioni online dell’intelligence americana. La prima versione pubblica del programma è stata rilasciata nel 2002, e dal 2004 è sotto licenza libera.

Questo programma viene utilizzato per navigare in forma completamente anonima. In linea teorica la struttura di Tor dovrebbe rendere difficile o impossibile scoprire l’identità di chi naviga proteggendo l’anonimato e la libertà in rete.

Tor viene usato per scopi più o meno nobili. Permette alle ONG e agli attivisti di sfuggire ai controlli di regimi repressivi, ma anche a criminali, a hacker, di eludere i controlli delle forze dell’ordine. In genere fra i più il programma è noto come il modo principale per accedere al deep web, una parte della rete non indicizzata (e non indicizzabile) dai motori di ricerca e dai server DNS.

Come funziona Tor?

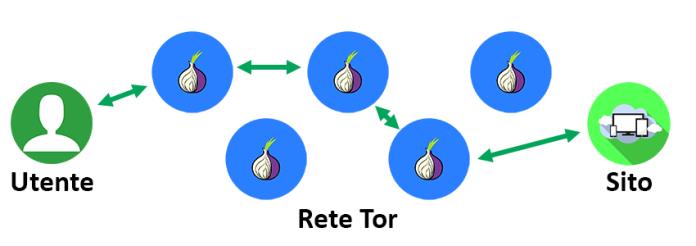

Centrale nella rete Tor sono gli onion routers. Ogni volta che un utente (client) si connette alla rete, la sua connessione viene instradata in una serie di tunnel che formano un percorso casuale fra gli onion routers (che sono mantenuti in ogni parte del mondo da volontari).

I dati della comunicazioni vengono criptati e vengono fatti rimbalzare da una parte all’altra del globo. La crittazione è multistrato per questo la rete viene detta “onion” tradotto nella nostra lingua cipolla. Alla fine del percorso, non si vedrà più l’indirizzo originale dell’utente ma solo quello dell’ultimo nodo della rete Tor.

Tor viene utilizzato anche per rendere anonimi server o siti web. Normalmente un sito Web deve avere un proprio indirizzo IP e un dominio, sulla rete Tor si può creare un sito nascosto e anonimo ospitato in un qualsiasi nodo, basta che abbia il dominio di primo livello .onion.

Quali sono i limiti di Tor?

La navigazione tramite la rete Tor è strutturalmente abbastanza lenta, visto che ogni pacchetto di dati rimbalza attraverso un numero variabile di nodi sparsi in tutto il globo, e che la velocità di trasmissione dipende da quella del nodo più lento. Per questa ragione è particolarmente inadatta alla trasmissione di contenuti multimediali, e di siti complessi. C’è una ragione per cui i siti .onion della rete sono tutti abbastanza semplici.

Purtroppo, inoltre è facile per gli amministratori di rete bloccare le connessioni alla rete Tor rendendo questa soluzione difficile da usare su reti istituzionali (come quelle di un ufficio o una WiFi pubblica).

Per queste ragioni, Tor è quindi poco adatto per garantire una normale navigazione su Web, ed è indicato solo a coloro che devono sfuggire alle maglie della censura o che vogliono accedere al dark web. Ovviamente l’utilizzo di Tor è assolutamente sconsigliato a coloro che vogliono scaricare da reti P2P (Torrent o eMule), scaricare file dalla rete o vedere contenuti in streaming.

Esistono anche dei limiti alla sicurezza di Tor purtroppo. Su sessioni brevi a basso traffico, verso servizi non molto utilizzati, è abbastanza semplice mantere l’anonimato. Invece, per quantitativi di traffico più massicci o verso servizi davvero frequentati è maggiore la probabilità di deanonimizzazione.

Come funzionano i servizi VPN?

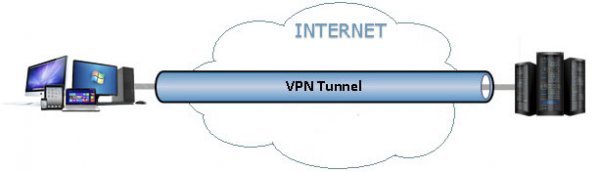

Anche i servizi VPN promettono di offrire agli utenti una connessione anonima. Ma funzionano in modo molto differente rispetto alla rete Tor, in primo luogo si tratta di servizi privati, che mettono su e gestiscono una rete di server sparsi per il globo. Inoltre, normalmente, una rete VPN ha una struttura abbastanza lineare:

- tutto il traffico Web di un utente viene criptato da un client e instradato verso un tunnel (la codifica dipende dal protocollo di sicurezza scelto);

- il tunnel porta il traffico criptato in sicurezza ad un server del servizio;

- il server poi provvederà a connettersi al sito scelto dall’utente.

Si capisce che qualsiasi servizio web o osservatore esterno potrà rilevare come indirizzo IP di origine del traffico quello del server del servizio e non quello del client (e quindi il vostro) di cui è mantenuto completamente l’anonimato.

Chi si è fatto un’idea della struttura, sa che può avere tre possibili vulnerabilità, lato client, il tunnel e il server. Un servizio VPN di qualità deve curare i tre aspetti per fornire ottime prestazioni e completa sicurezza.

Una rete VPN offre di solito una buona esperienza di navigazione sul Web buona velocità, pieno supporto ai contenuti multimediali, allo streaming e alla condivisione P2P.

Tor vs VPN: Il confronto

Tor è una rete libera gestita da volontari, i cui nodi sono presenti in ogni parte del mondo per garantire una efficace tutela dell’anonimato.

Un servizio VPN, invece, è tipicamente gestito da un privato, che affitta o possiede server sparsi per il mondo e offre un servizio o a pagamento, oppure gratuito con forti limitazioni.

Dal punto di vista della sicurezza, è difficile dire chi prevalga, un buon servizio VPN ha dalla sua la reputazione di un’azienda che deve garantire la sicurezza dei server e la corretta implementazione dei protocolli. Spesso, inoltre, team di ricerca specializzati sulla cybersecurity mettono alla prova i servizi VPN più noti per verificarne l’affidabilità ottenendo risultati convincenti.

Sul fronte della sicurezza di Tor negli ultimi anni le agenzie di intelligence hanno messo in campo tutta una serie di metodi di deanonimizzazione e quindi si tende sempre più a dubitare dell’assoluta affidabilità di questa rete. Tanto che sempre più spesso i pirati informatici per maggiore sicurezza accedono alla rete Tor tramite una VPN.

Se si vuole accedere al dark web allora Tor è l’unica soluzione. Se invece si vuole godere appieno del web moderno, fatto di contenuti multimediali, streaming video e audio, e condivisione P2P si consiglia di optare per un buon servizio VPN.

Proprio per lo streaming, le VPN hanno un altro vantaggio, permettono di connettersi ai server di un dato paese così da aggirare i blocchi territoriali e poter utilizzare i servizi di streaming in ogni nazione, o con cataloghi ampliati.

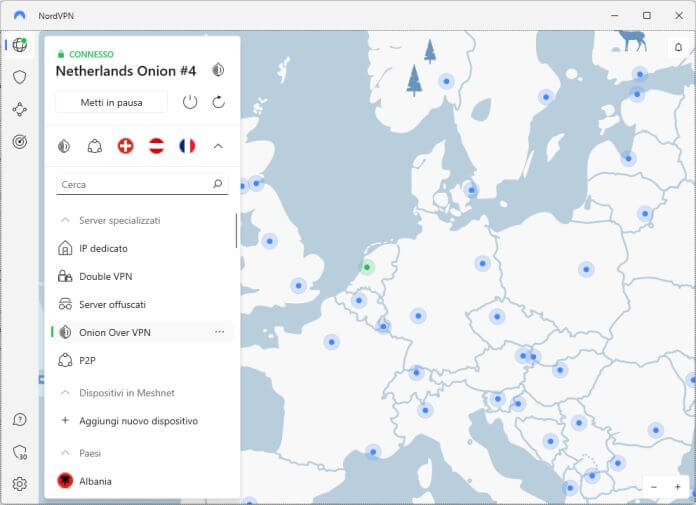

Accedere alla rete Tor tramite NordVPN

NordVPN è uno dei servizi che abbiamo recensito e che abbiamo apprezzato di più sia per la sua affidabilità che per le sue prestazioni. Non molti sanno che questo servizio riesce a mettere assieme il meglio dei due mondi, offrendo la possibilità di poter sfruttare la rete Tor protetti da una VPN.

L’opzione, si chiama “Onion over VPN“, ovviamente è molto più lenta delle altre alternative, ma offre un grado di sicurezza ottimale per chi vuole avventurarsi nel dark web e accedere ai domini .onion. Utilizzare la funzione è davvero semplicissimo, una volta registrati al servizio e ottenute le credenziali, ti basta scaricare e installare il client. Installato, puoi lanciarlo accedere, e poi nella schermata principale premere sulla freccia in basso (posta vicino alle bandiere) e cliccare sulla voce dell’opzione.

Per saperne di più su NordVPN ti consigliamo di consultare la nostra recensione, dove sono presenti anche le ultime offerte per risparmiare al massimo.

Articolo curato da

Giulio Bruno

Tech Expert

Esperto di tecnologia e intelligenza artificiale, Giulio scrive guide approfondite per semplificare la vita digitale da oltre 10 anni.